一、漏洞公告

近日,监测发现致远OA官方更新了安全补丁,针对致远A8+协同管理软件V8.0 sp1版本注入漏洞、seeyonreport服务器路径遍历漏洞等发布了安全补丁公告,相关链接参考:

https://service.seeyon.com/patchtools/tp.html#/patchList?type=V8.0SP1%E5%AE%89%E5%85%A8%E8%A1%A5%E4%B8%81&id=62

https://service.seeyon.com/patchtools/tp.html#/patchList?type=%E5%AE%89%E5%85%A8%E8%A1%A5%E4%B8%81&id=60

根据描述,此次安全补丁更新修补了致远A8+协同管理软件V8.0 sp1版本存在的注入漏洞;seeyonreport服务器OA(V6.0-7.0)-帆软报表(8.0-9.0)版本存在的路径遍历等漏洞,恶意攻击者可以通过注入漏洞实现任意文件上传效果,和通过路径遍历漏洞获取服务器敏感信息,建议部署该系统的用户及时测试并更新安全补丁。

二、影响范围

致远OA V8.0 SP1任意文件上传漏洞影响以下版本:

致远A8+协同管理软件V8.0 sp1版本

seeyonreport 服务器路径遍历漏洞影响以下版本:

(A8、A6) - V6.0补丁包覆盖:OA-V6.0-帆软报表8.0

(A8、A6)- V6.0sp1补丁包覆盖:OA-V6.0sp1-帆软报表8.0

(A8、A6、G6)-V6.1补丁包覆盖:OA-V6.1-帆软报表8.0

(A8、A6)- V7.0补丁包覆盖:OA-V7.0-帆软报表8.0

(A8、A6)-V7.0补丁包覆盖:OA-V7.0-帆软报表9.0

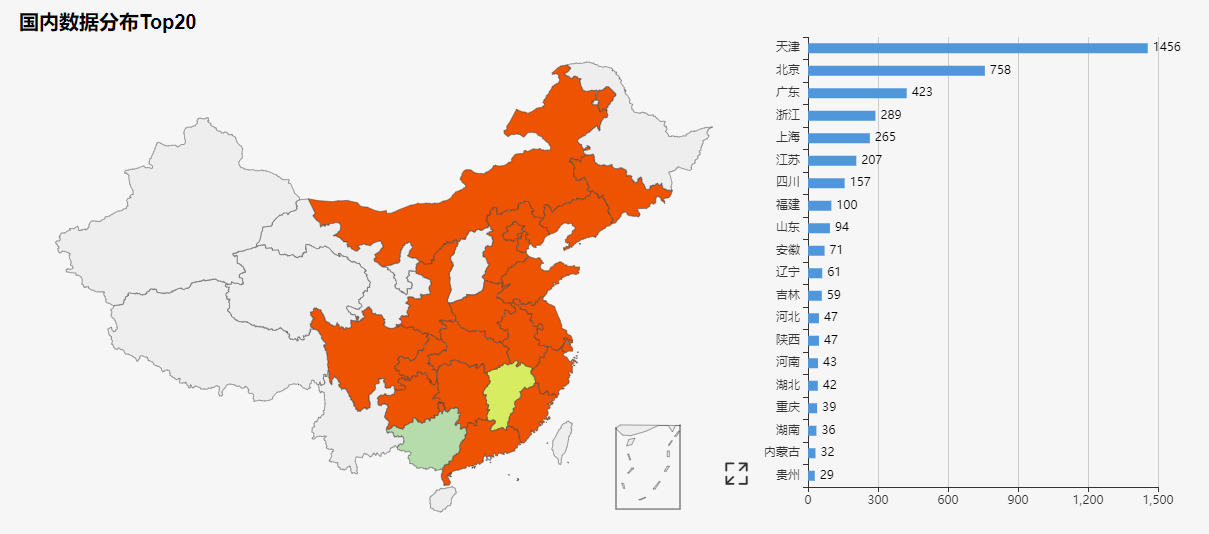

通过对互联上国内部署的致远OA进行统计,最新查询分布情况如下:

三、漏洞描述

致远A8+协同管理软件V8.0 sp1版本注入漏洞,恶意攻击者可以通过注入漏洞实现任意文件上传效果,从而进一步获得目标系统管理权限。

seeyonreport 服务器路径遍历漏洞,主要为帆软报表组件的漏洞,恶意攻击者可以通过该漏洞获取服务器敏感信息。

四、缓解措施

高危:目前漏洞细节和利用代码虽暂未公开,但恶意攻击者可以通过补丁对比方式逆向分析出漏洞触发点,并进一步开发出漏洞利用代码,建议部署该系统的用户及时测试并更新安全补丁。